Huawei

Onboarding zur Nutzung der OCMP Splash Page (Smart WiFi)

Es benötigt mehrere Schritte um die Huawei Access-Points im Huawei iMaster NCE für die OCMP zu konfigurieren. Da die Huawei iMaster API genutzt wird, ist auch die Anlage eines Nutzers erforderlich.

Huawei API User Group erstellen

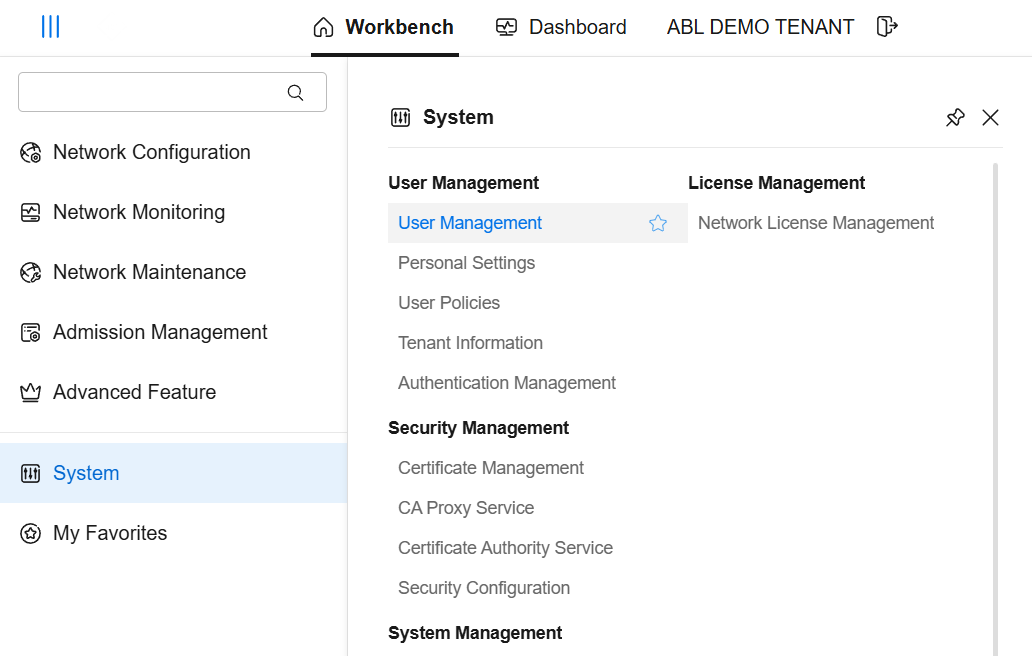

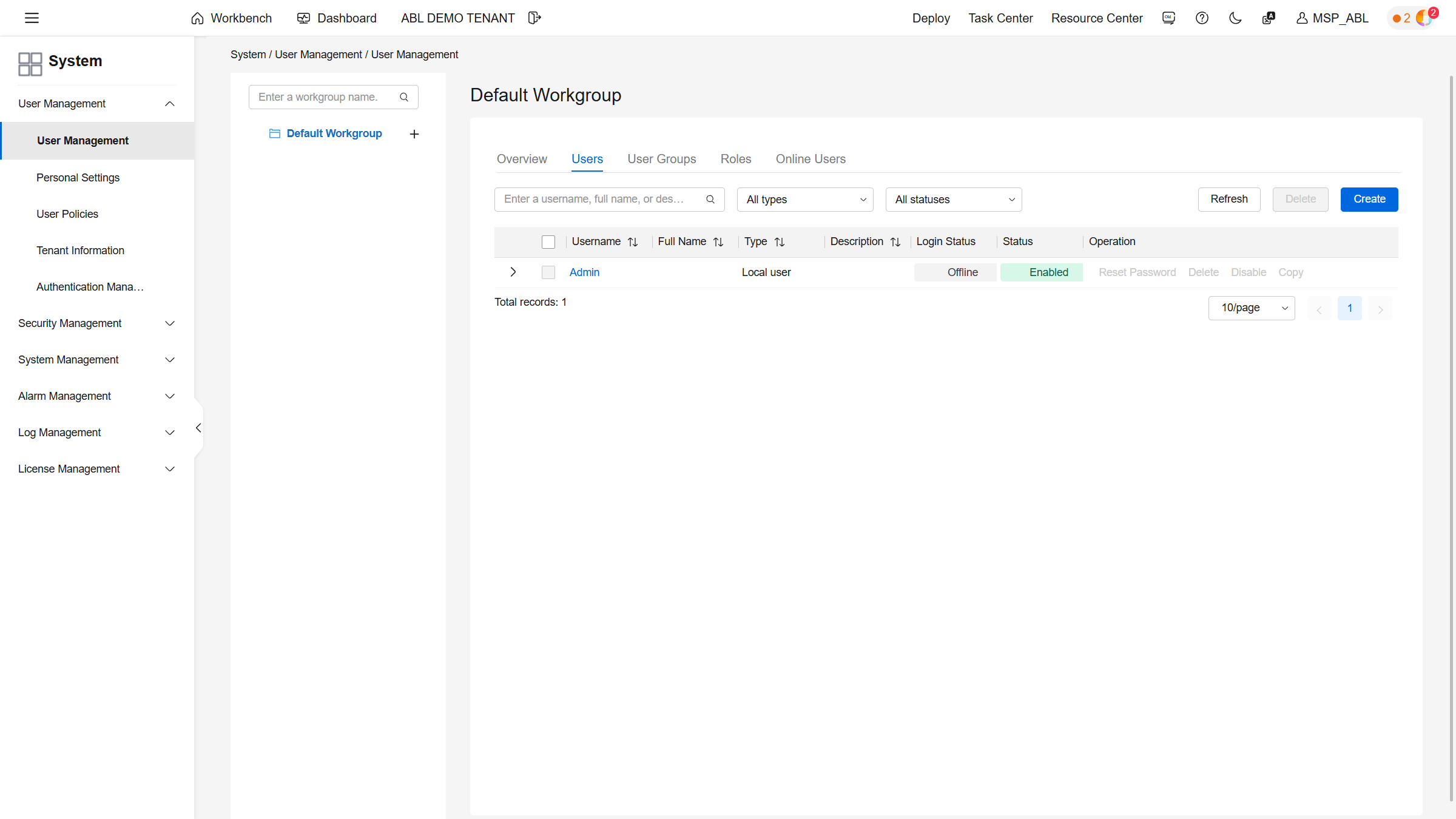

Im Huawei iMaster NCE wird zunächst eine Benutzergruppe für den API-Zugriff benötigt. Navigiere dazu in das Menü System → User Management und öffne den Bereich für Benutzergruppen.

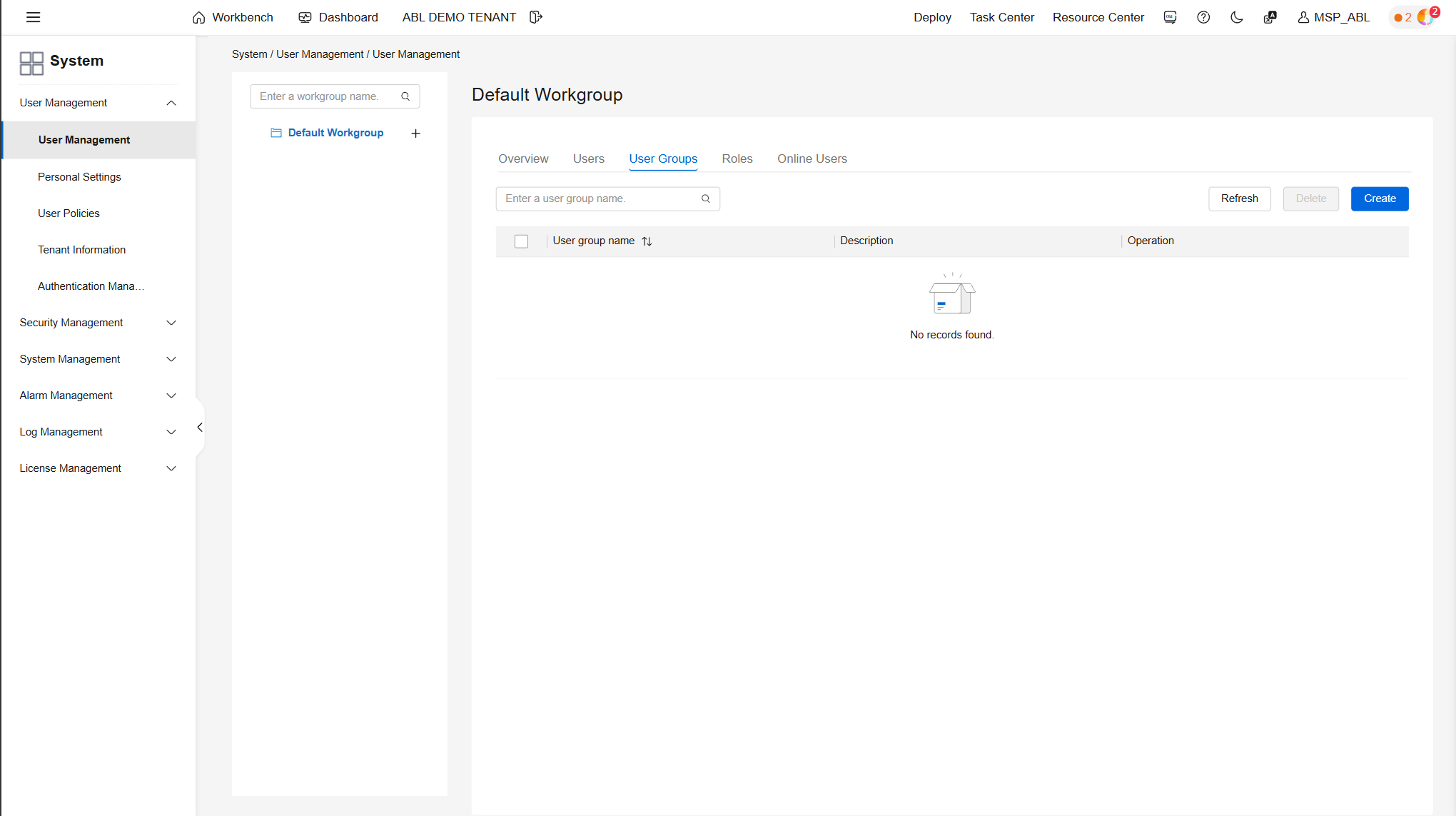

Falls noch keine passende Gruppe existiert, wird an dieser Stelle eine neue Gruppe angelegt.

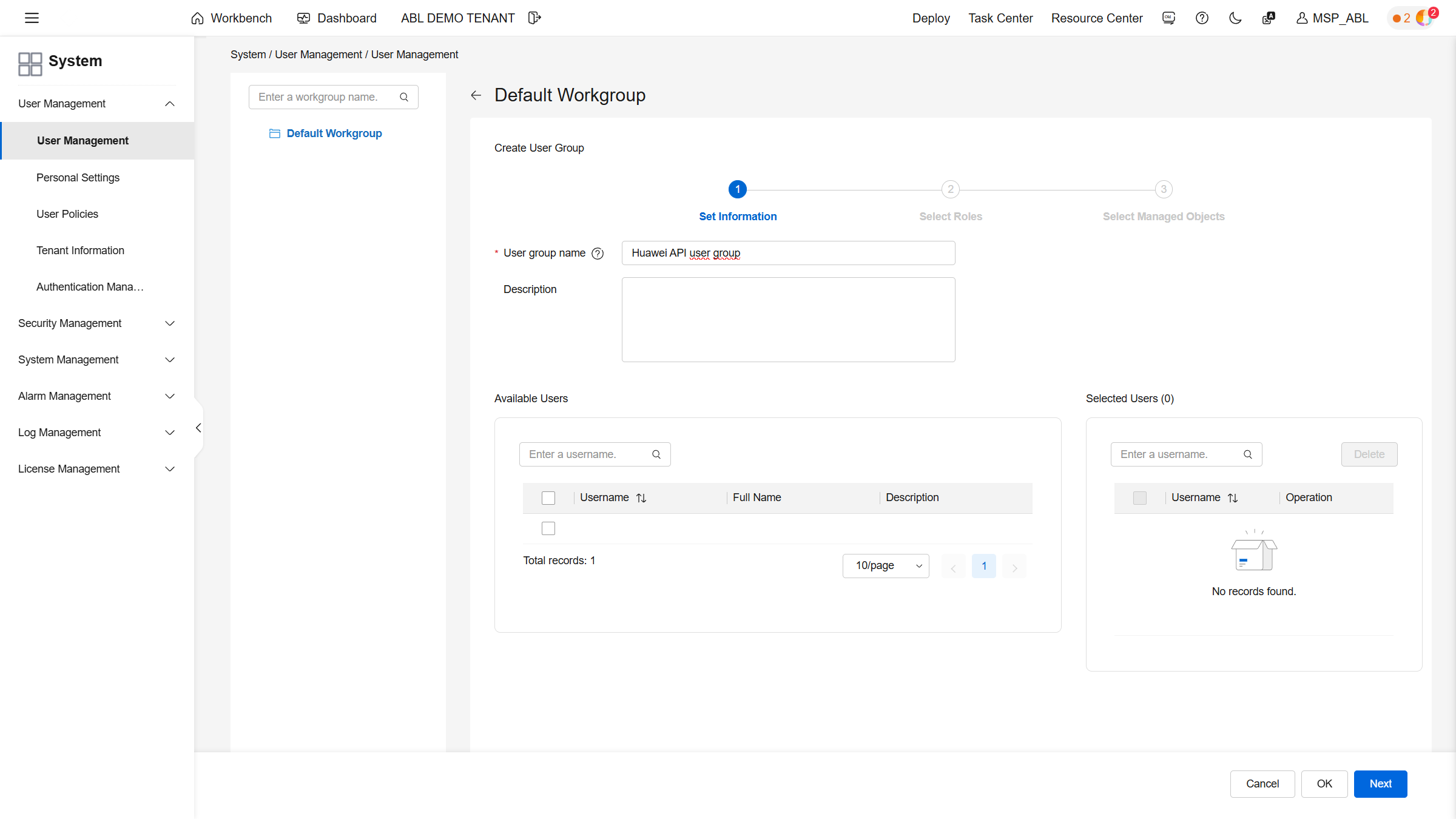

Vergib einen passenden Namen, damit die Gruppe später eindeutig als API-Gruppe für die OCMP erkennbar ist. Im nächsten Schritt werden die Rollen für diese Gruppe definiert.

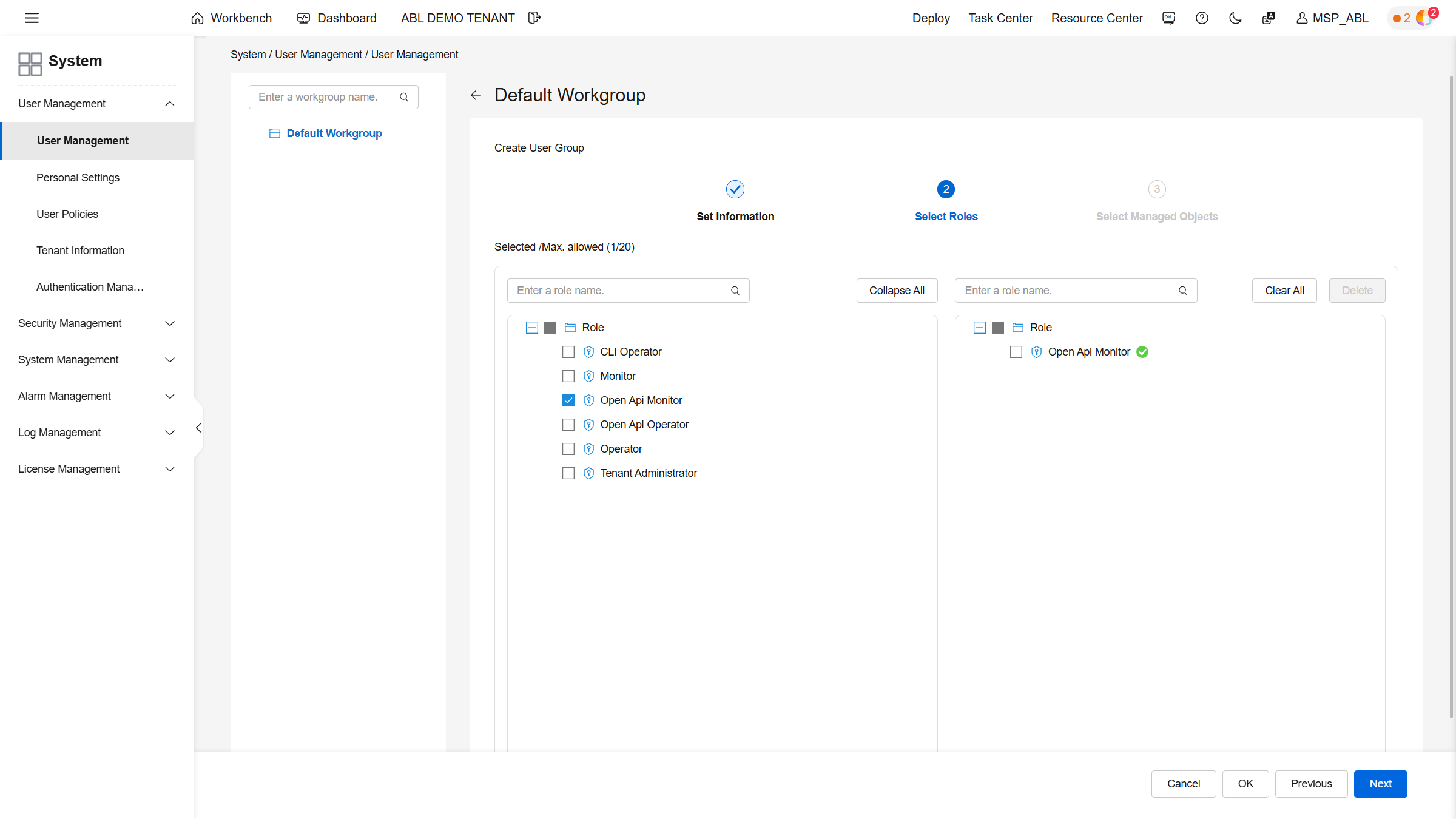

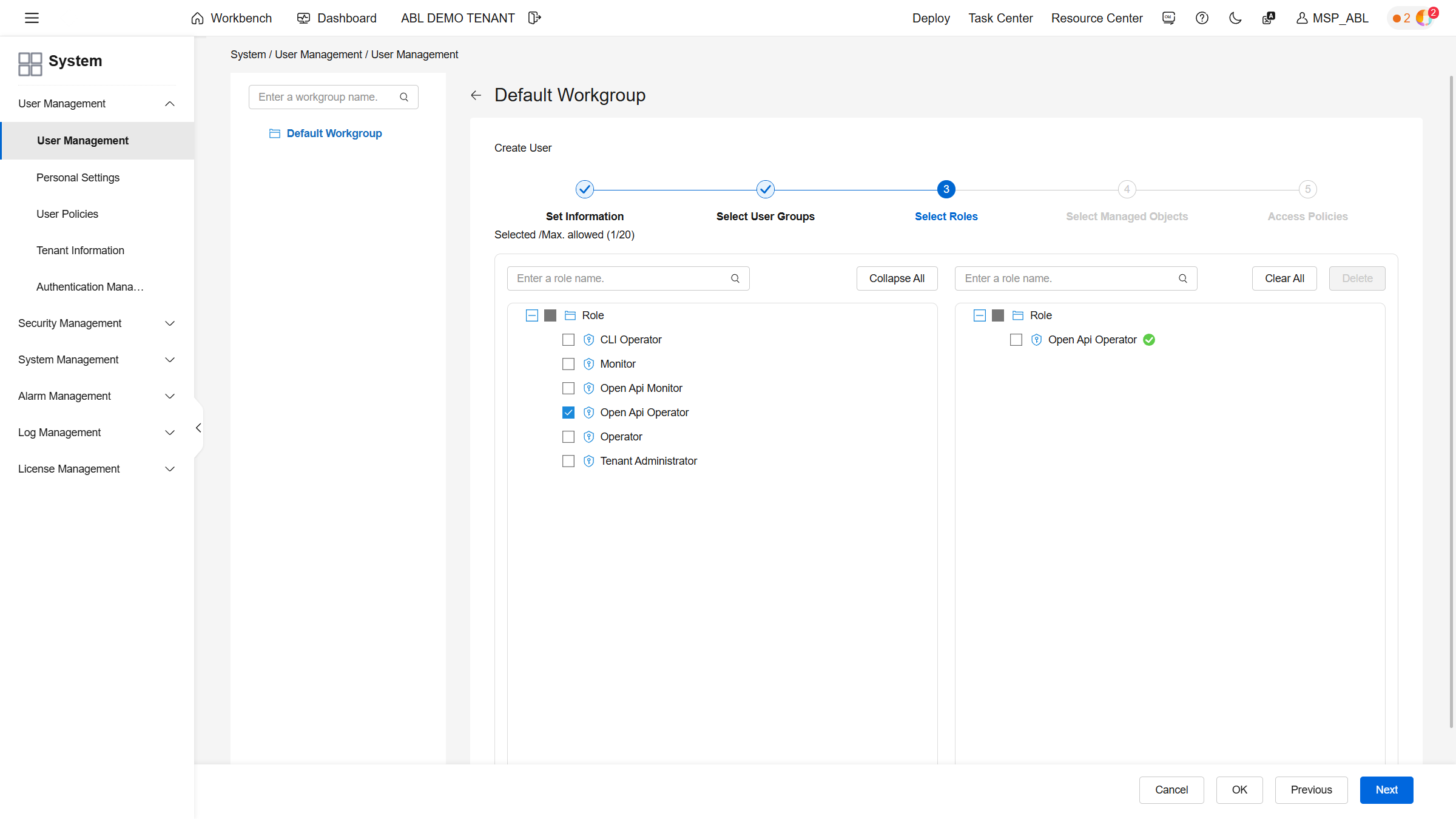

Hier wird die Rolle Open Api Operator ausgewählt, damit der Benutzer später die notwendigen API-Berechtigungen erhält.

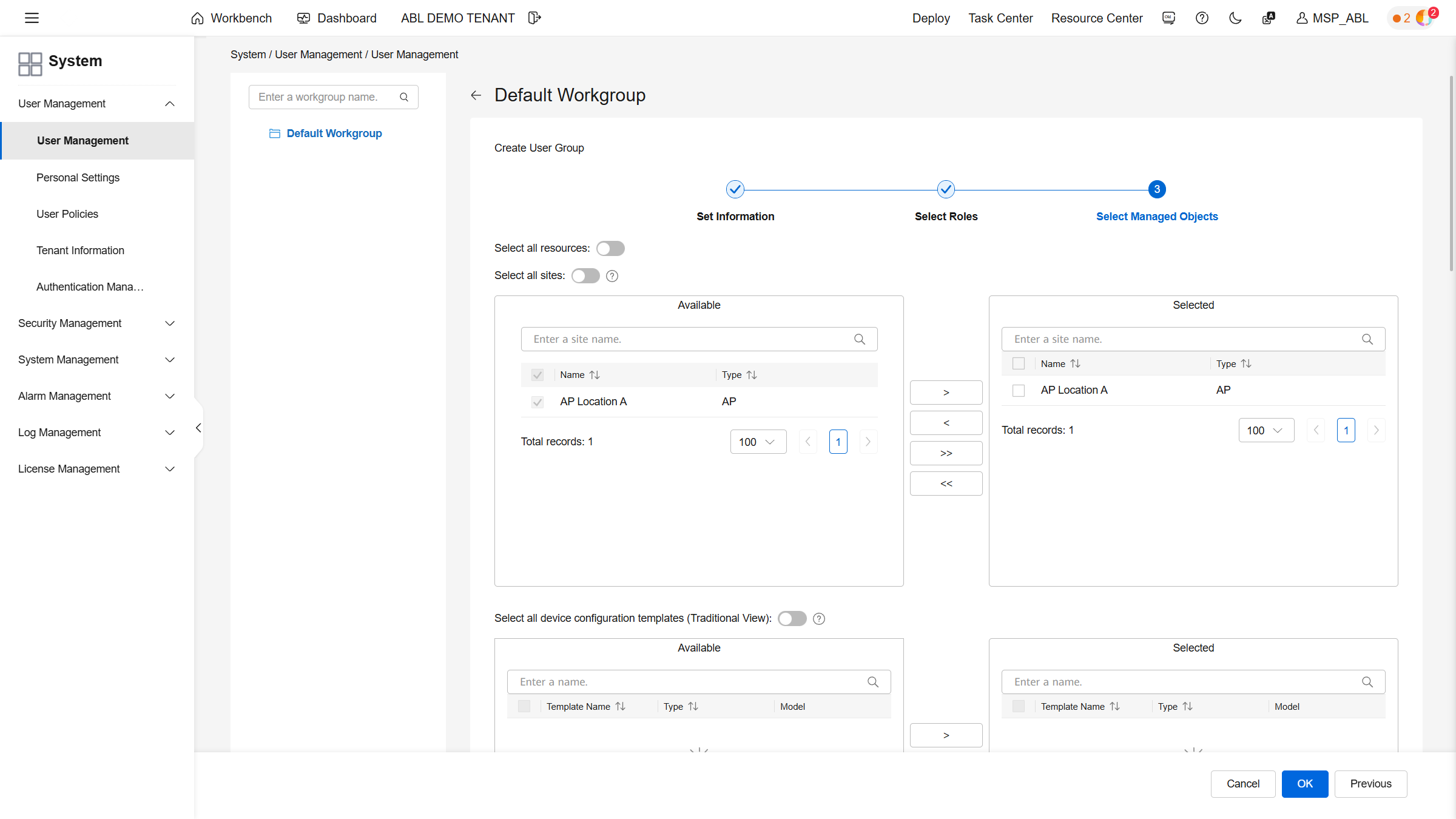

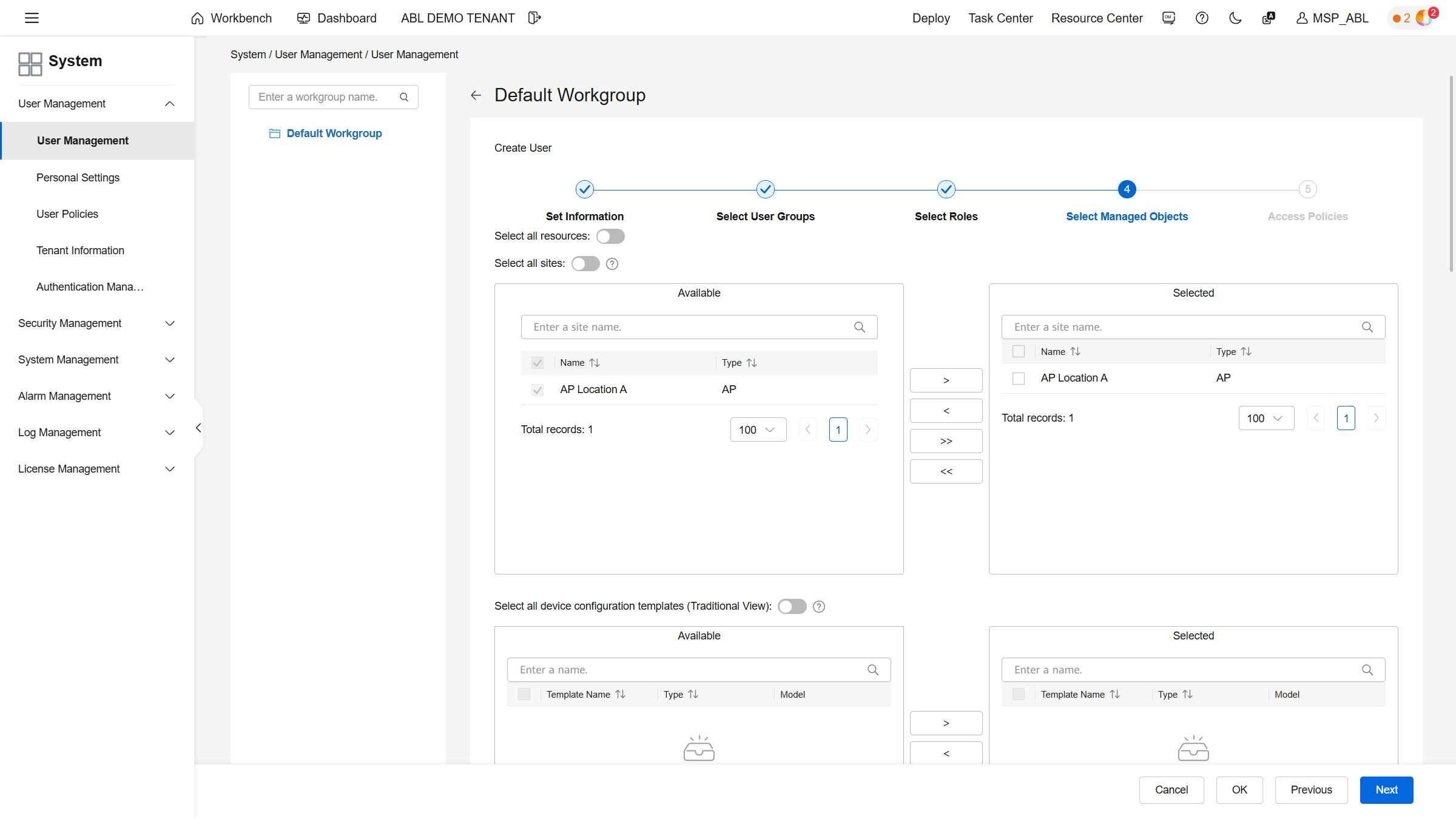

Sobald die Rolle gesetzt ist, werden anschließend alle verfügbaren Ressourcen ausgewählt, sodass der Zugriff für die spätere Integration vollständig möglich ist.

Huawei API User erstellen

Im gleichen Bereich wird ein neuer Benutzer angelegt.

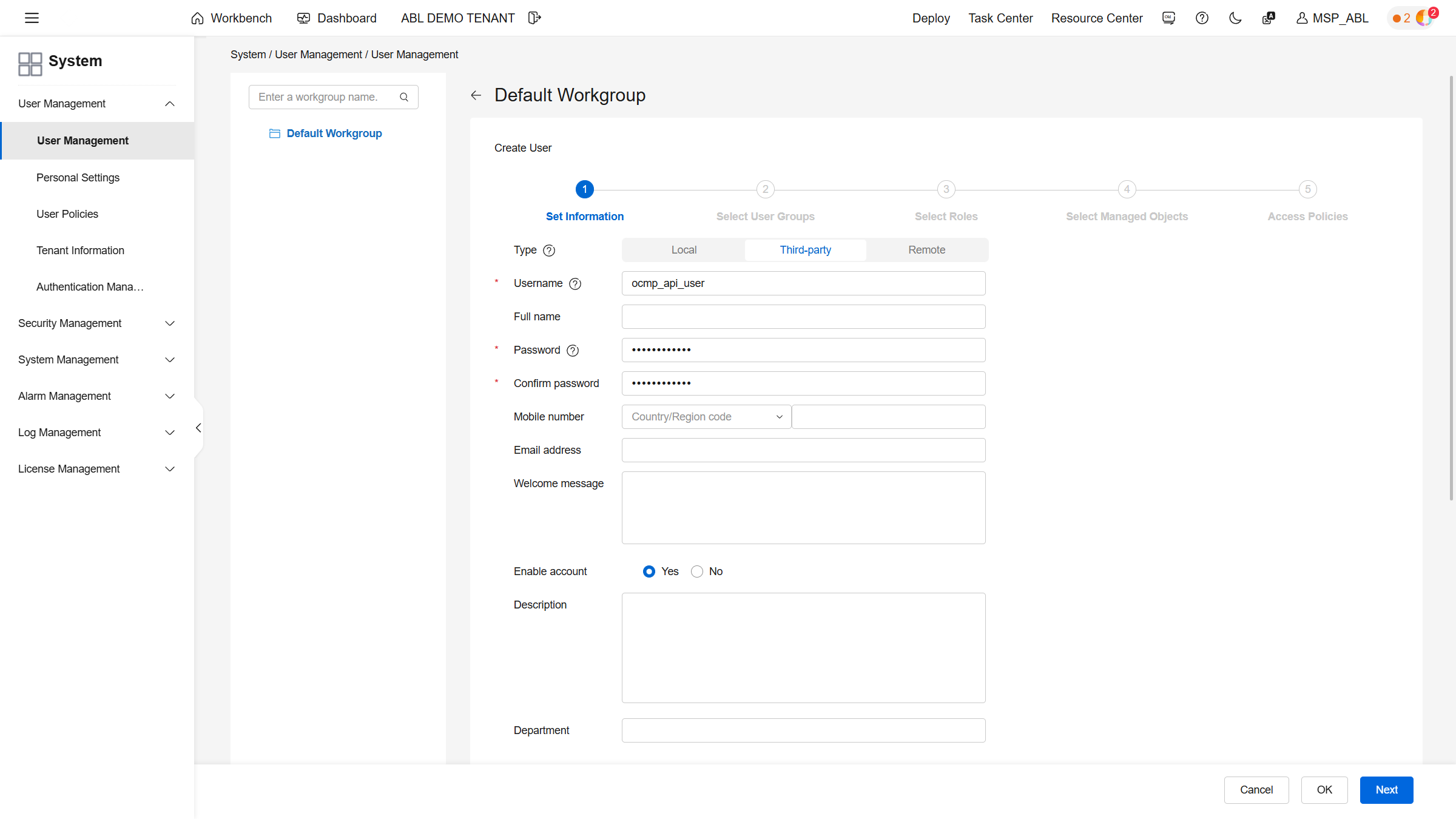

Der Benutzer wird als Third-party user angelegt. Als Benutzername empfiehlt sich ocmp_api_user. Es sollte ein starkes Passwort verwendet und sicher gespeichert werden.

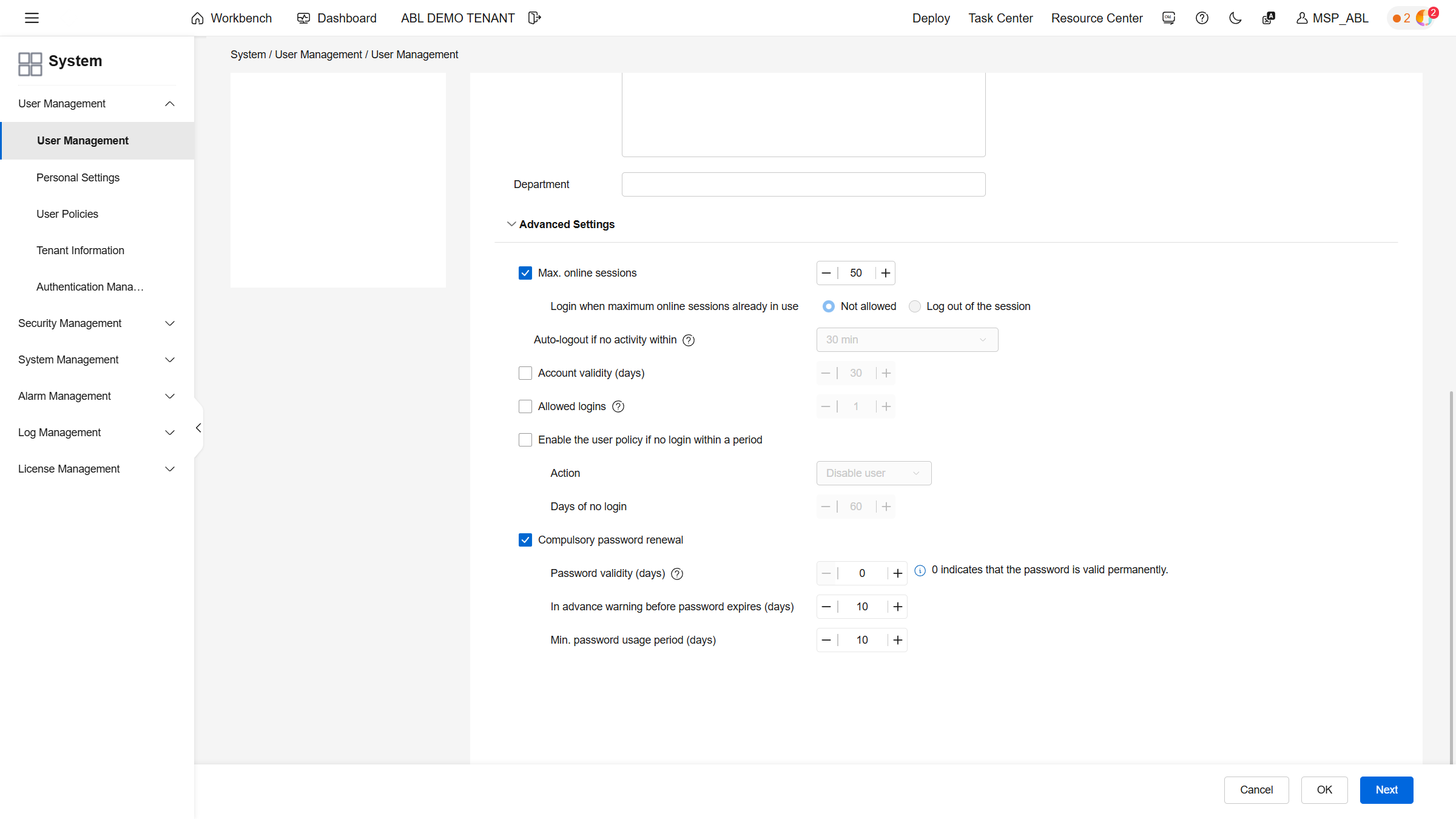

In den erweiterten Einstellungen wird die maximale Anzahl gleichzeitiger Sessions erhöht und die Passworterneuerung deaktiviert.

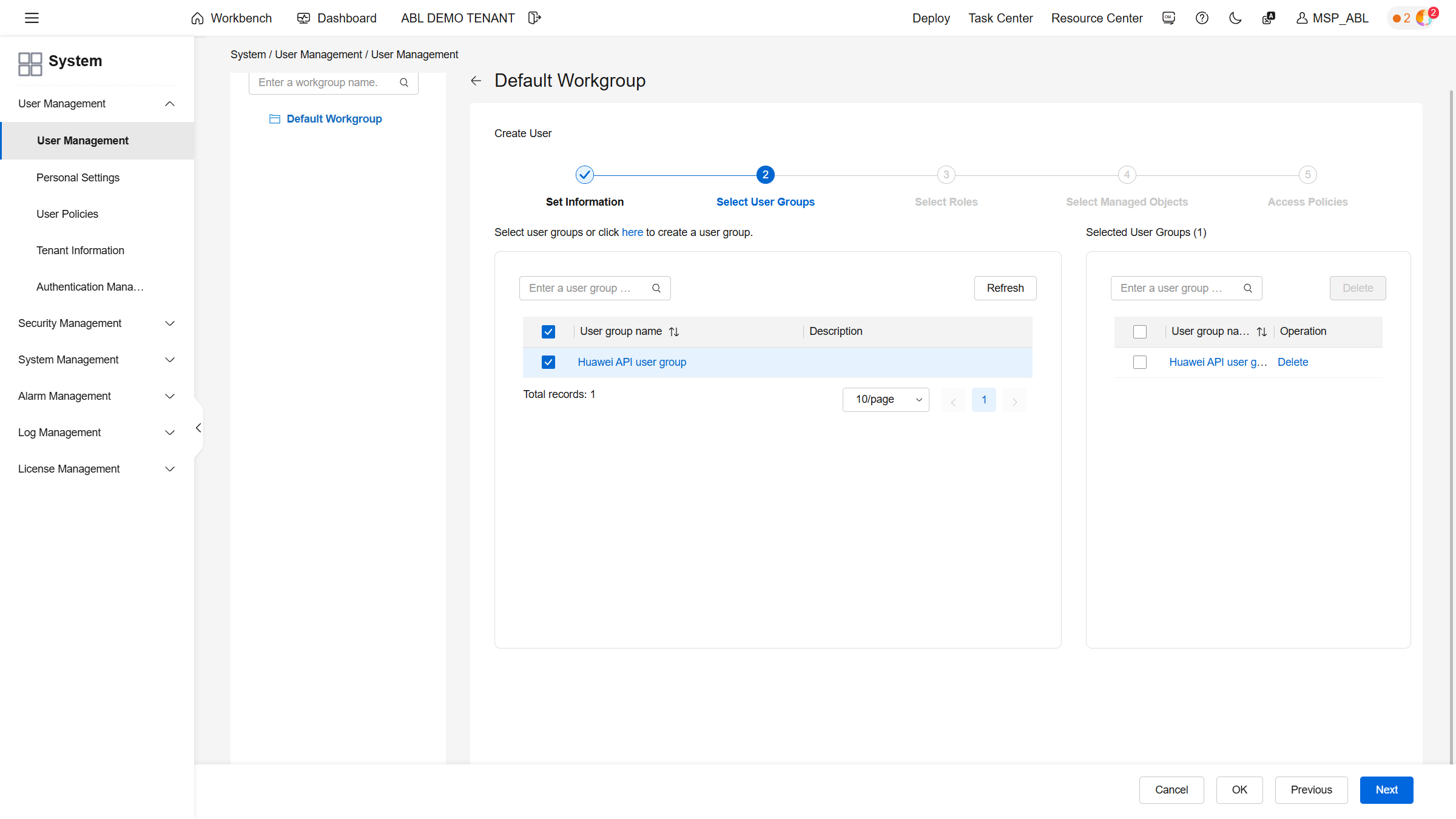

Anschließend wird die zuvor erstellte Benutzergruppe ausgewählt.

Die Rolle Open Api Operator wird vergeben.

Danach werden alle Ressourcen ausgewählt.

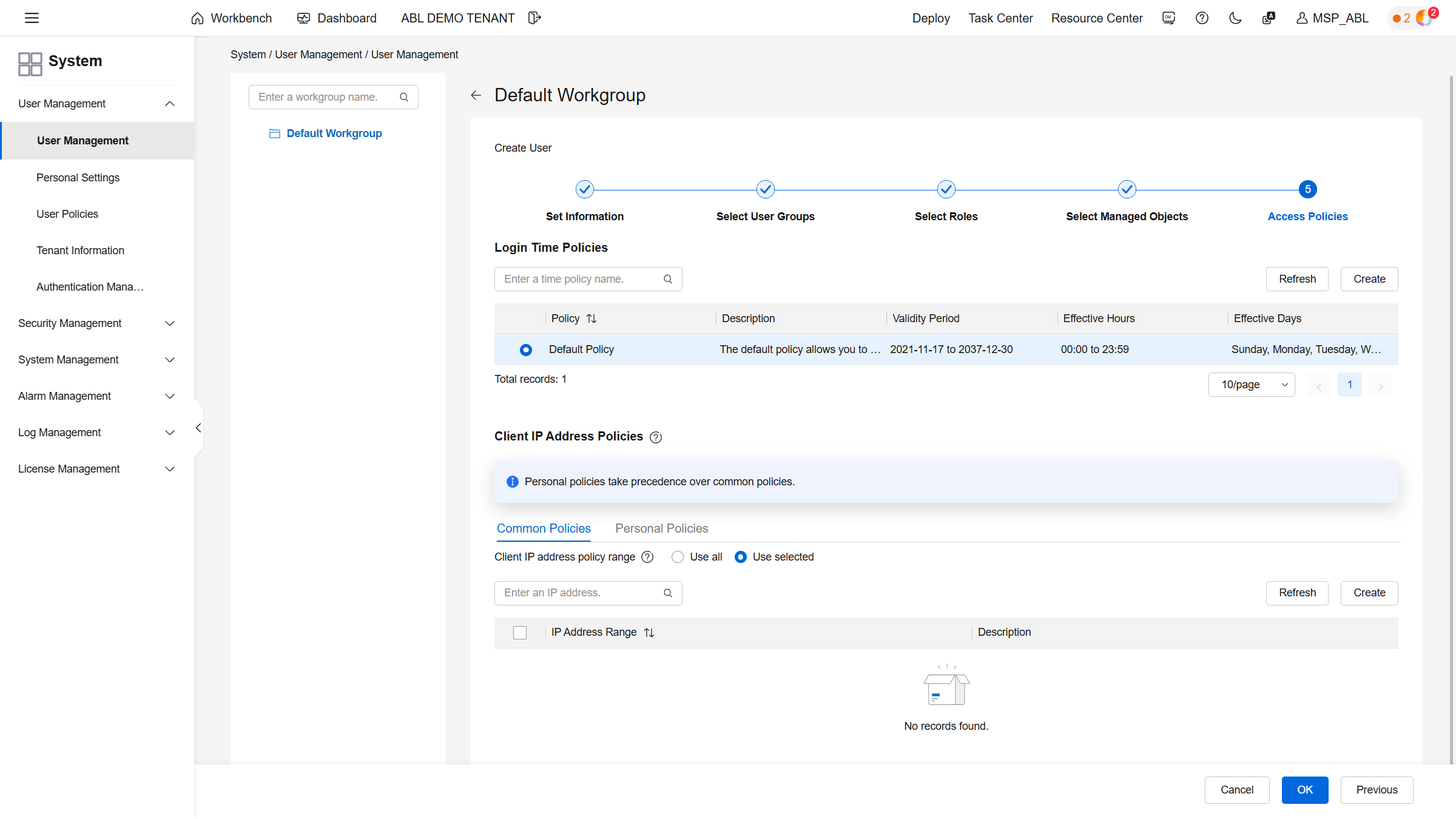

Die Access Policies bleiben unverändert.

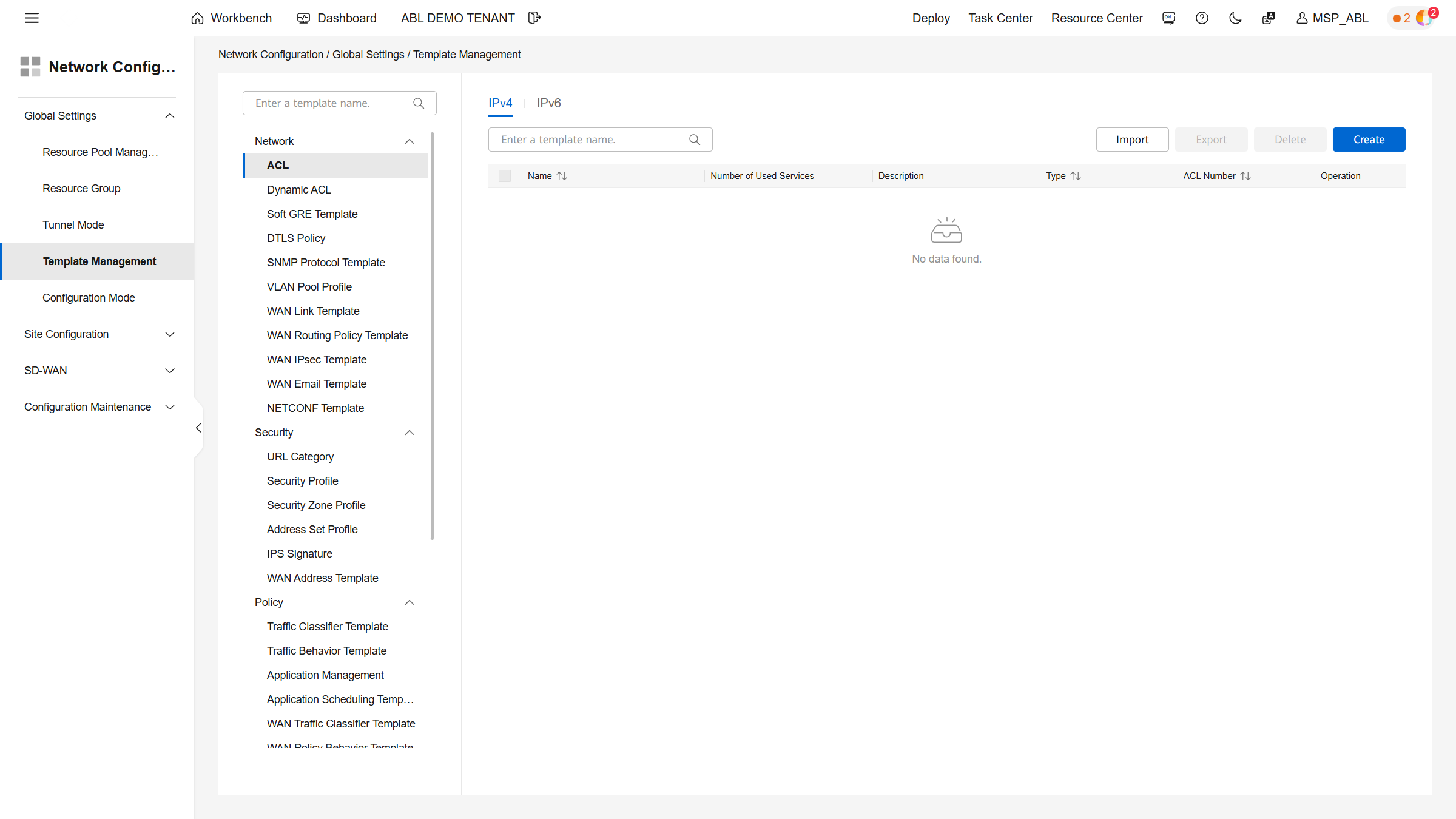

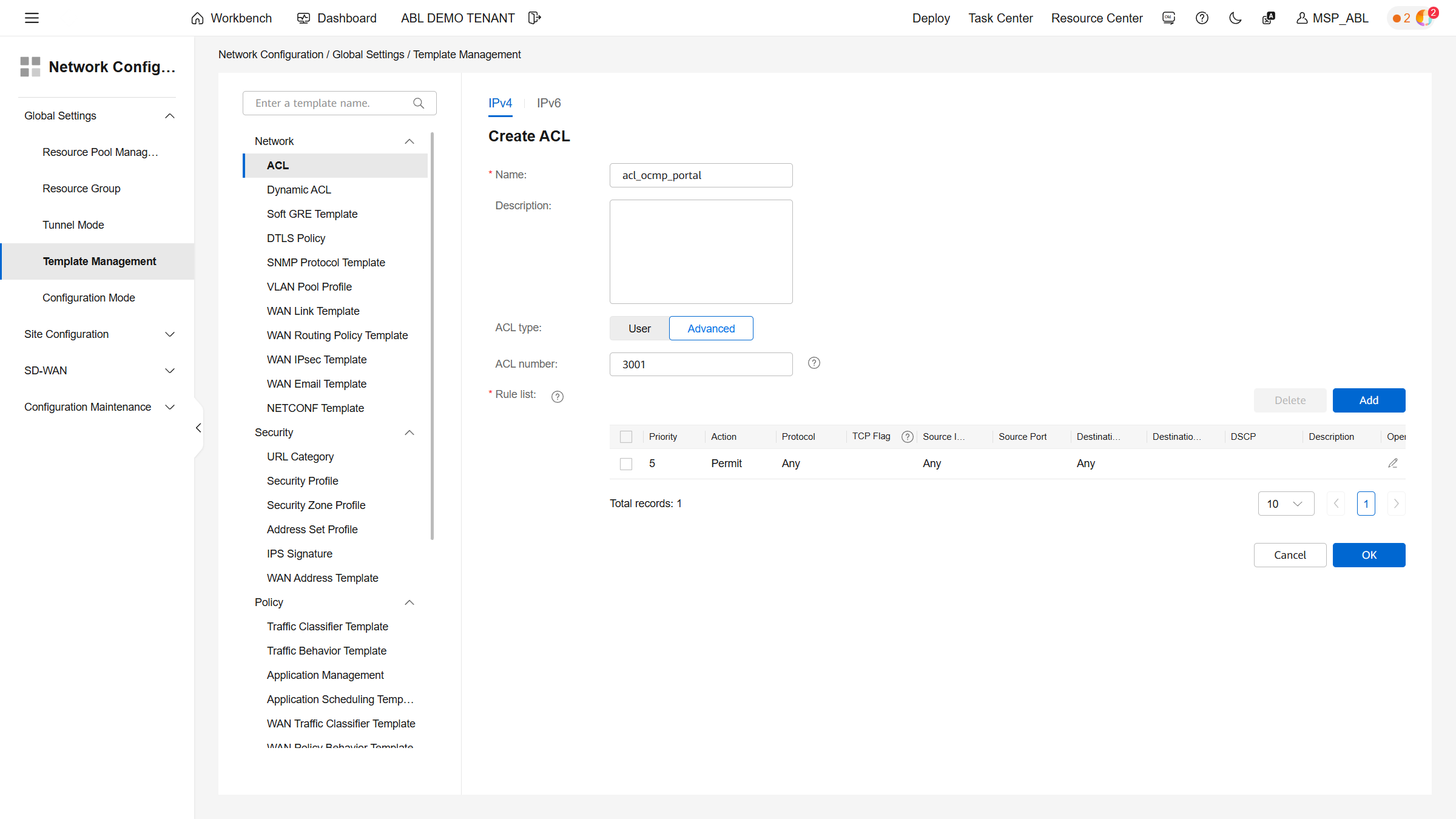

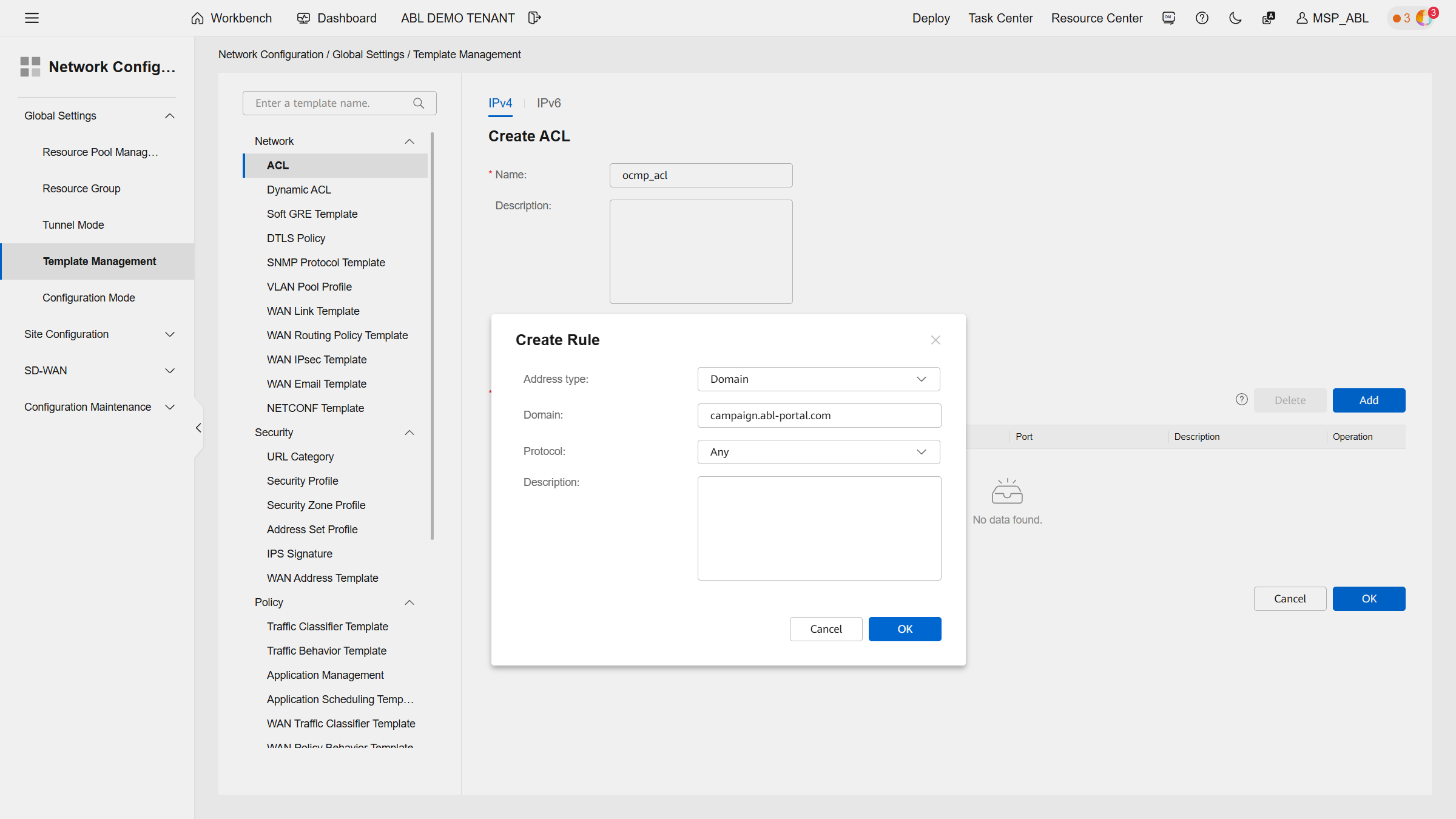

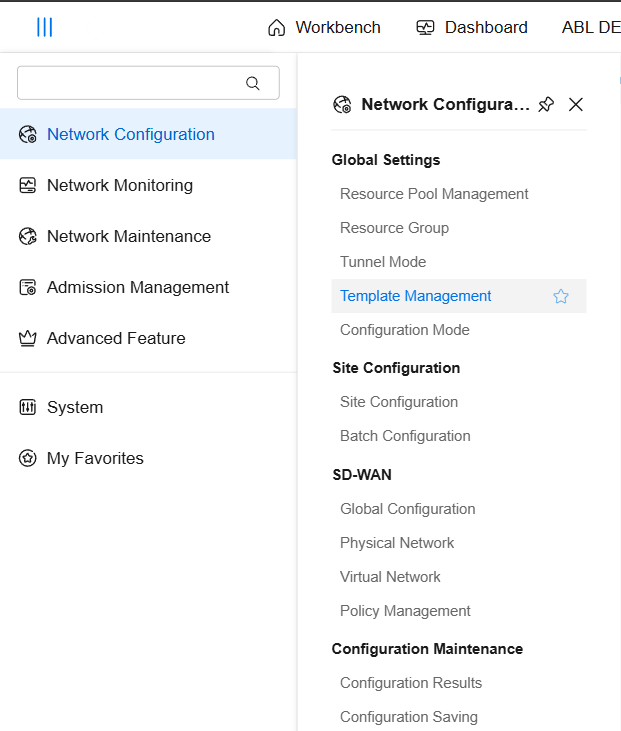

ACLs erstellen

Unter Plan → Network Design → Template Management → Policy Template → ACL werden zwei ACLs angelegt.

Die erste ACL acl_ocmp_portal wird als Advanced ACL mit einer festen Nummer erstellt.

Die zweite ACL ocmp_acl enthält alle Domains und IP-Adressen, die für das Captive Portal erreichbar sein müssen (Walled Garden). Für jede Adresse wird eine Regel hinzugefügt.

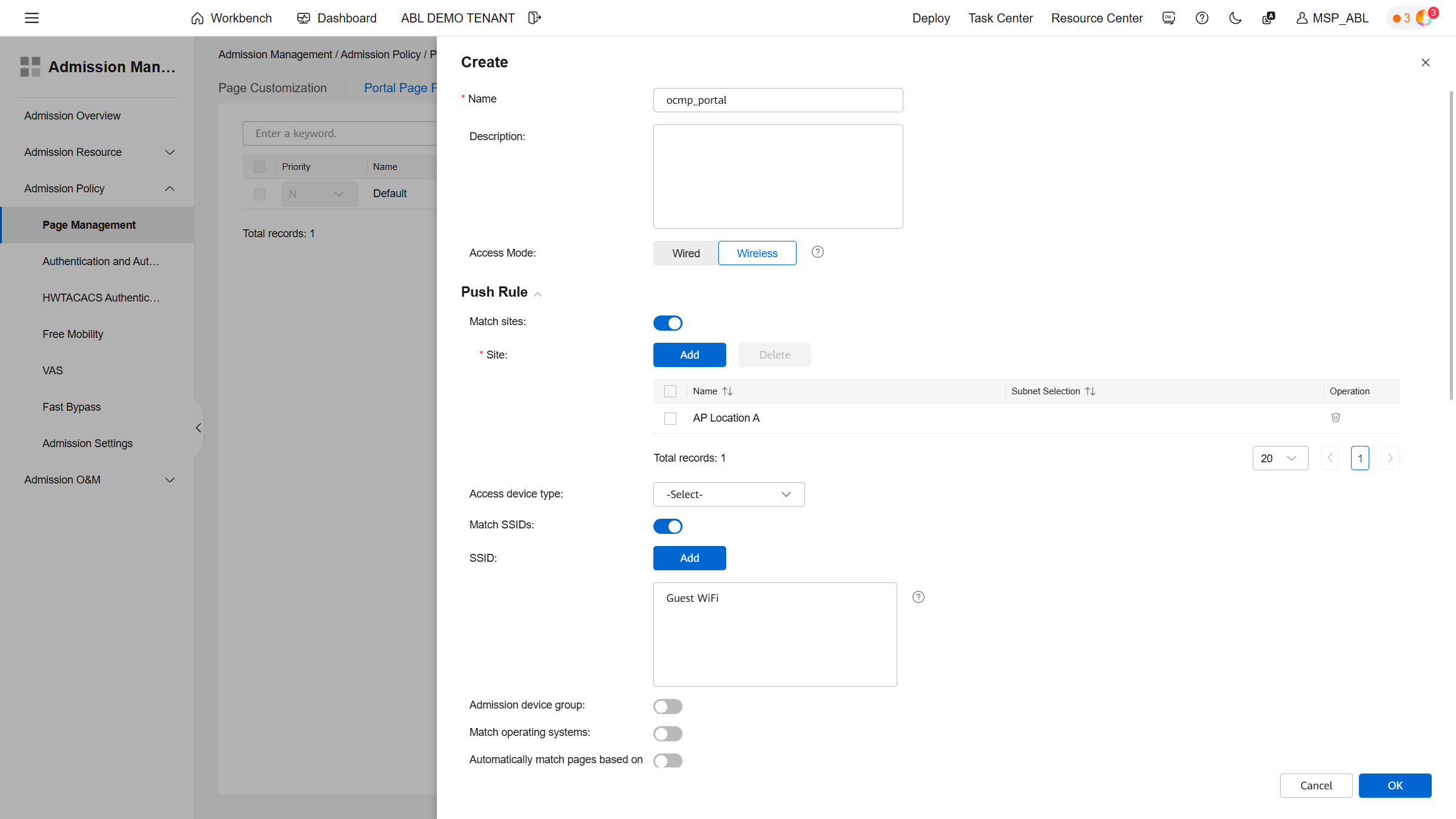

Portal Page Push Policy erstellen

Im Menü Policy → Admission Resources → Page Management wird eine neue Portal Page Push Policy erstellt.

Die Policy wird wie folgt konfiguriert:

- Name:

ocmp_portal - Access Mode: Wireless

- Authentication: Cloud platform-based relay authentication

- Third-party URL: OCMP Splash Page URL

Die Policy wird anschließend den gewünschten Standorten zugewiesen.

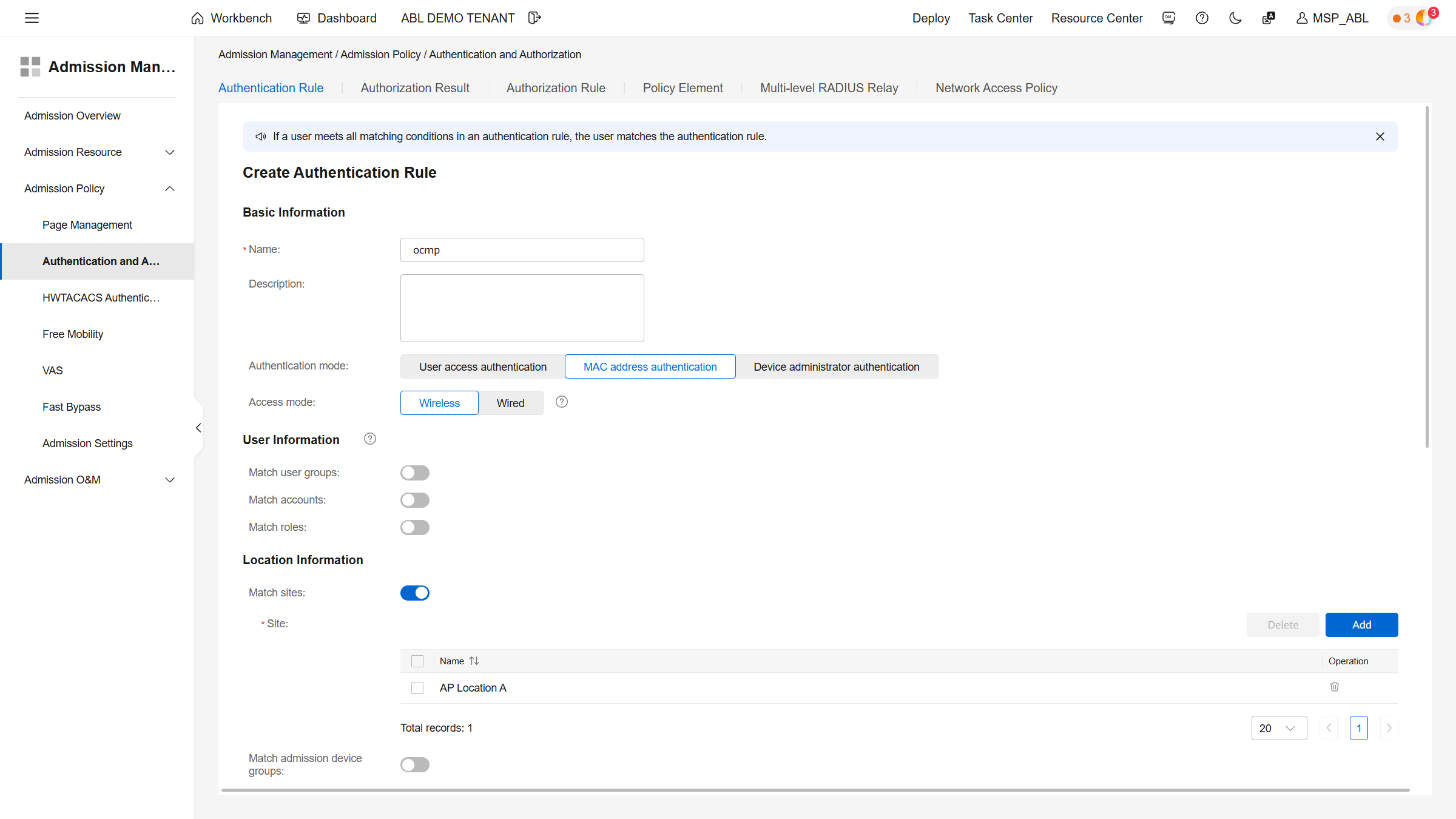

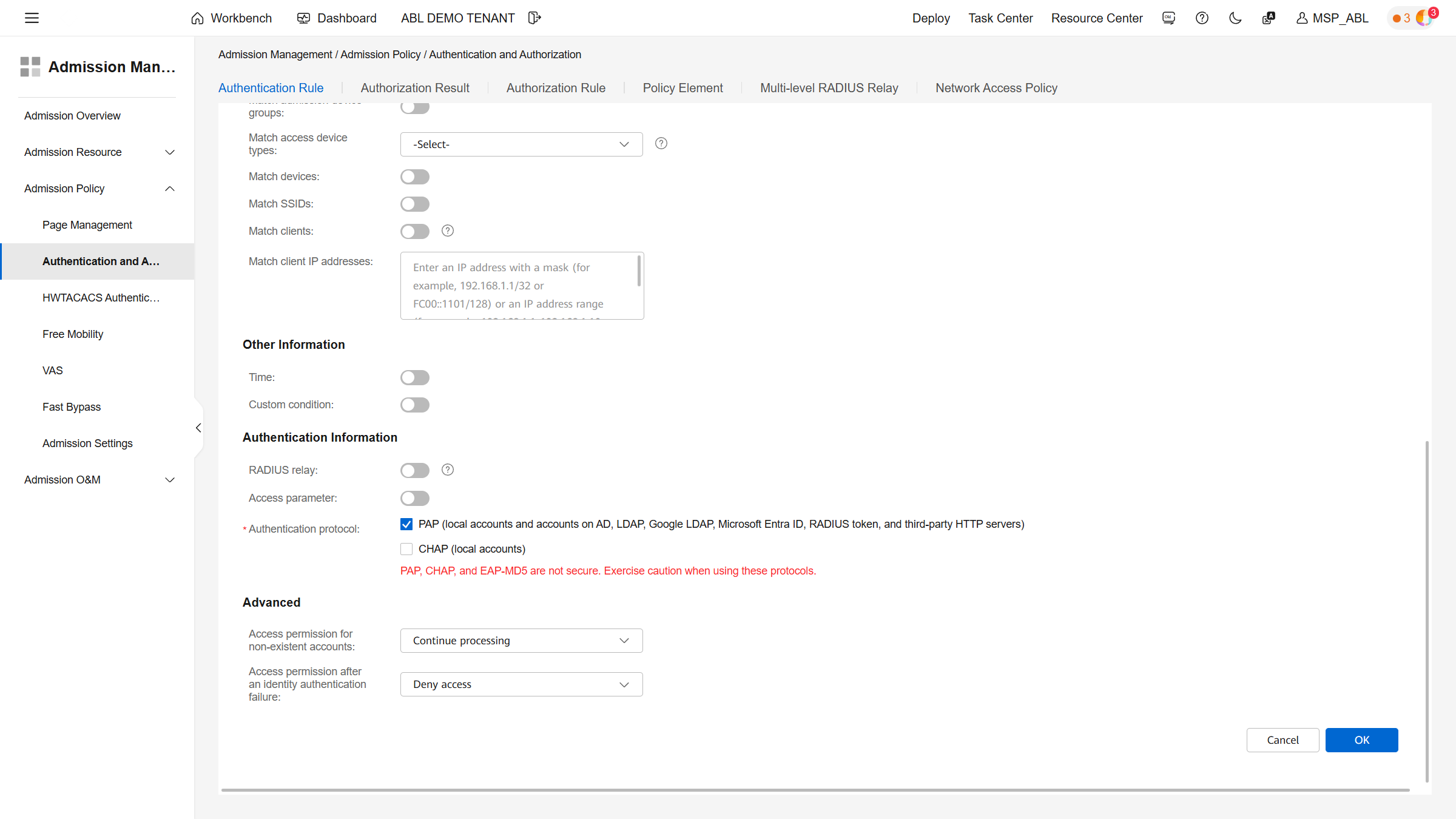

Authentication konfigurieren

Unter Policy → Admission Policy → Authentication and Authorization werden die bestehenden Regeln angepasst.

Im Authentication-Protokoll wird EAP-PEAP-MSCHAPv2 aktiviert.

Danach wird ein Authorization Result erstellt:

- Name:

ocmp_auth_result - ACL:

acl_ocmp_portal

Dieses Ergebnis wird den Standorten zugewiesen.

Anschließend wird eine neue Authorization Rule erstellt:

- Name:

ocmp_rule - Portal-HACA aktivieren

- Sites zuweisen

- Authorization Result auswählen

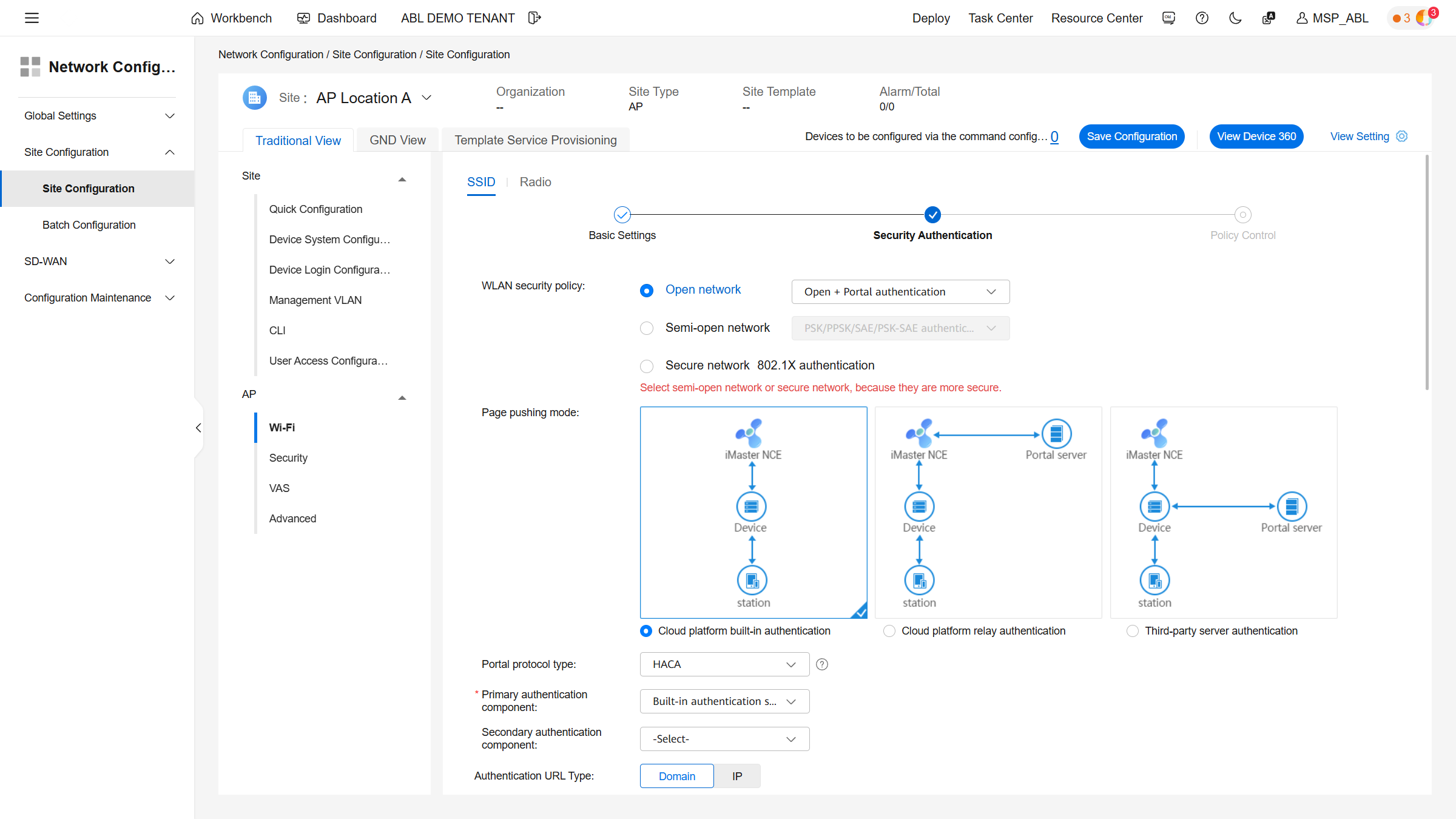

SSID konfigurieren

Im Bereich Site Configuration → AP → Wi-Fi wird eine neue SSID erstellt oder eine bestehende angepasst.

Wichtige Einstellungen:

- Security: Open + Portal authentication

- Page Push Policy: Relay authentication

- Default Permit Rule:

ocmp_acl - Bypass Policy aktivieren